Cât timp trebuie păstrate jurnalele? Nu vom fi închiși: fișiere jurnal în viața reală. Ce sunt jurnalele și cât timp sunt stocate?

„FSB-ul vrea să mărească capacitatea discurilor de stocare a informațiilor”, explică expert în internet, blogger celebru și manager media Anton Nosik. - De ce au nevoie de asta? Ei vor stoca și vizualiza porno... De ce colectează și stochează informații de 15 ani (atât timp cât a existat SORM) pe care încă nu le pot procesa? Nu doar că sunt prea mulți utilizatori de internet. Chiar și o persoană vizionează atât de multe videoclipuri, ascultă atât de multe fișiere audio, citește atât de multe texte într-o singură zi încât va dura mult timp pentru a studia toate acestea. Personalul FSB nu este suficient de mare pentru a examina tot ce a fost salvat.”

Expertul nu are nicio îndoială că inițiativa FSB va fi implementată și furnizorii (care își vor compensa neapărat costurile în detrimentul utilizatorilor) vor trebui să plătească pentru „capriciile” serviciului de informații: „Implementarea inițiativelor FSB nu a fost îngreunat multă vreme de orice legi pe care le contraziceau...” „De ce ar trebui turmele daruri ale libertăţii? Ar trebui tăiate sau tăiate”, a repetat bloggerul citatul său favorit Pușkin.

Să reamintim că ziarul Kommersant a publicat astăzi, cu referire la o scrisoare a companiei VimpelCom către Ministerul Telecomunicațiilor și Comunicațiilor de Masă, informații despre ordinul FSB privind activitățile operaționale de investigație pe internet. Potrivit materialului, FSB intenționează să controleze toate informațiile pe care utilizatorii le schimbă pe Internet, obligând furnizorii să înregistreze și să stocheze traficul pe Internet timp de 12 ore. Astfel, numerele de telefon, adresele IP, numele conturilor și e-mailurile utilizatorilor rețelelor sociale vor intra sub control. Operatorii de telecomunicații susțin că unele prevederi ale proiectului de ordin sunt contrare Constituției, întrucât impun colectarea și stocarea datelor în așteptarea unei hotărâri judecătorești. Ordinul privind activitățile operaționale de căutare pe internet trebuie înregistrat la Ministerul Justiției și urmează să intre în vigoare înainte de sfârșitul anului.

„Nu cred că serviciile furnizorilor de internet se vor scumpi mult”, a comentat pentru Expert Online directorul executiv al Fundației pentru Asistență pentru Dezvoltarea Tehnologiilor și Infrastructurii Internet. Matvey Alekseev. - Acestea sunt costuri unice pentru hardware. Ei bine, nu este un fapt că (inițiativa FSB – Expert Online) va fi acceptată.”

Sâmbăta trecută au fost publicate instrucțiuni de la Ministerul Comunicațiilor, conform cărora, de la 1 ianuarie 2016, furnizorii trebuie să stocheze istoricul vizitelor utilizatorilor pe site-ul web timp de un an. Onliner.by a cerut operatorilor care furnizează servicii de internet să comenteze noua normă.

Beltelecom consideră îndeplinirea instrucțiunilor o sarcină fezabilă, pentru a cărei implementare este necesar să se efectueze lucrări tehnice pregătitoare.

Directorul Atlant Telecom, Igor Sukach, a spus unui corespondent Onliner.by că majoritatea Cerințele descrise în instrucțiunile Ministerului Comunicațiilor, în conformitate cu legile în vigoare, au fost îndeplinite anterior. Principala diferență a noului document este că începând de anul viitor, furnizorii vor trebui să stocheze volumul de date transmise și primite în legătură cu fiecare resursă vizitată și adresa IP a acesteia.

„De fapt, decretul le instruiește direct operatorilor să folosească protocolul NetFlow în rețelele lor și să stocheze rezultatele muncii sale timp de un an. Acest protocol consumă foarte mult resurse și a fost folosit în principal în zorii sosiri masive a Internetului în Belarus, când volumele de trafic nu erau comparabile cu cele actuale. În prezent, mulți operatori au abandonat acest protocol. Utilizarea sa pe hardware specific crește încărcarea procesorului cu 50%. Aceasta înseamnă că atunci când protocolul este activat, echipamentul activ al operatorului trebuie dublat. În cazul Atlant Telecom, vorbim de o investiție unică ce depășește 1 un milion de dolari», - a remarcat Igor Sukach.

Potrivit acestuia, este absolut de neînțeles modul în care disponibilitatea informațiilor despre volumul de trafic transmis sau primit către o anumită resursă poate contribui la punerea în aplicare a normelor Decretului Președintelui Republicii Belarus nr. 6 „Cu privire la măsuri urgente. pentru combaterea traficului de droguri.”

Igor Sukach și-a exprimat regretul că Ministerul Comunicațiilor nu a discutat cu reprezentanții afacerilor document nou. „Normele sale sunt complet neașteptate pentru noi și nu corespund scopurilor adopției a acestui document. Întreprinderile au fost lipsite de posibilitatea în etapa preliminară a pregătirii documentului de a-și exprima atitudinea față de acesta, de a-și prezenta argumentele și de a asculta argumentele Ministerului Comunicațiilor și Informațiilor.”- a subliniat directorul Atlant Telecom.

Un reprezentant al unui alt furnizor din Belarus, care a dorit să vorbească anonim, a subliniat că pentru utilizatori, adoptarea noilor standarde înseamnă că „acum nu se vor putea pierde în mulțime, chiar dacă furnizorul folosește NAT”. Sursa Onliner.by a adăugat că cererea pentru datele enumerate în document este la cerere în rândul clienților - entitati legale care doresc să știe exact ce site-uri vizitează angajații.

Cât timp sunt stocate online informațiile despre o persoană sau un site web?

Orice utilizator al unui computer personal care s-a înregistrat cel puțin o dată pe orice site și-a pus într-un fel sau altul întrebarea: cât timp sunt stocate online informațiile despre o persoană? Este suficient să ștergi pagina, să ștergi datele personale și să uiți de ea? Această întrebare devine deosebit de presantă pentru cei care, urcând pe scara carierei, au devenit supuși cerințelor de etică corporativă.

Pentru cei care sunt deja puțin stânjeniți de trecutul lor turbulent, am niște vești proaste. Pentru cei care abia încep activități de rețea, te sfătuiesc să asculți: nu ar trebui să faci ceva ce ai putea regreta. Cel puțin sub numele lui adevărat.

Pentru că informațiile despre o persoană de pe Internet sunt stocate pentru totdeauna.

Acum vă voi explica pe ce cale puteți merge pentru a ajunge în trecut și în prezent, unde toată lumea este încă tânără, nesăbuită și puțin naivă.

Internetul are capacitatea de a întoarce trecutul, iar rețeaua globală este o mașină în timp real care poate fi lansată folosind servicii simple, fără abilități speciale în comenzi și operanzi complexi ai motoarelor de căutare.

Orice informație din momentul în care apare este stocată pe serverele motoarelor de căutare. Și nu numai în ei. Și există aproximativ o duzină de motoare de căutare numai în întreaga rețea – destul de multe, într-adevăr. Printre aceștia se numără vechii a căror vârstă este mai mare decât unii dintre utilizatorii activi ai rețelei de astăzi.

Acest lucru înseamnă, de îndată ce robotul de căutare a găsit(indexat) aspectul tău, ai deja pentru totdeauna a rămas în memoria rețelei. Mai mult, unele servicii de internet vă pot aminti pas cu pas ce a apărut pe pagina dvs., ce a fost schimbat și ce ați șters. Indiferent dacă este vorba despre o persoană sau despre o resursă web, nu contează.

Destul de versuri, să trecem la treabă.

Cel mai mare director online și asistent al „investigatorului” sunt, desigur, motoarele de căutare. Pentru Rusia, cele mai populare dintre ele sunt Yandex și Google. Yandex este cel mai popular în spațiile deschise fosta URSS, Google este pur și simplu cel mai popular din lume. Mai sunt si altele. Și trăiesc prin colectarea oricăror informații unice pe care le postăm în mod deliberat sau nu pe internet. Asta e, aceste informații nu vor părăsi serverele motoarelor de căutare. Indiferent dacă vrei sau nu.

Prin indexarea volumului (a se citi – în funcție de cantitatea de informații stocate despre noi) Google ține palma. Vom lucra cu ea.

„Dar eu nu folosesc Google, caut în Yandex!” Nu contează)) Tu, ca în desenul animat despre țapul care putea număra, ai fost deja amintit. Iată cum să obțineți aceste informații...

Înainte de a începe lucrul, înarmați-vă cu un instrument special: . Vă va permite să navigați anonim pe Internet și să primiți informații din toate resursele care sunt interzise în anumite țări.

Primul pas. Operanzi în motoarele de căutare.

Goggle își amintește totul. Yandex își amintește, de asemenea, multe. La fel ca pentru browserul în care navighezi pe internet, la fel și pentru motorul de căutare există conceptul de cache. Cache (din limba engleză cache - hiding place), acea parte a memoriei care vă permite să stocați date care ar putea fi încă necesare. Pe computer, în browser, pe Google. În poliție.

Cum să găsești un site care nu există? Cum să-l privești așa cum era acum o lună, un an? Când a apărut prima dată?

Poate cea mai simplă dintre sarcini.

Cache-ul Google este disponibil și pentru dvs. Iată ce spune Google însuși despre această metodă: despre Google cache. Deschideți căutarea Google și introduceți în bara de adrese:

http://www.google.com/search?q=cache:address-of-interesting-site

Este mai bine să indicați adresa completă, cu http://. T cârligul va funcționa dacă Google a observat deja acest site. Sau autorul nu a pregătit în mod special și nu a interzis roboților de căutare să păstreze paginile în cache. De exemplu, prin fișier robots.txt.

Este o altă problemă dacă site-ul plutește, dar paginile site-ului au fost șterse. Google cache vă va ajuta perfect. Iată ce a returnat Google când a căutat blogul meu:

Acesta este un instantaneu al paginii de start a site-ului - cea pe care am cerut-o la Google. Google va afișa întotdeauna cea mai recentă versiune a memoriei cache, iar dacă site-ul funcționează, această versiune nu va fi datată foarte recent.

Făcând clic pe link-urile de cache ale site-ului te va supăra - nu te vor duce nicăieri (dacă nu există nicio pagină, astfel încât memoria cache poate folosi căutările din trecut doar într-o măsură limitată); daca tu este cunoscută o anumită pagină de site, nu ezitați să-l utilizați după adresa specificată https://www.google.com/search?q=cache: iar Google cache va afișa o pagină care nu există. S-ar putea să ai noroc.

Pasul doi. Resurse speciale.

Vă voi prezenta site-urile pe care le folosesc. Acestea sunt instrumente mult mai serioase. Demn de atentia noastra:

CachedPages.com

(folosește mai multe servicii deodată, inclusiv pe al doilea pe care l-am enumerat mai jos).

web.archive.org

Mai exact in ceea ce priveste dificultatile pe care le poti intampina.

- Cel mai probabil, aceste site-uri sunt blocate în Rusia. Tor este aici să te ajute.

- Scripturi retele sociale(și de multe ori puteți săpa acolo) acum duce de obicei în același loc - la pagina de înregistrare. Nu are termen de prescripție. Cu toate acestea, în unele cazuri, s-ar putea să aveți noroc dacă săpați mai adânc.

Să lansăm Tor și să ne uităm, de exemplu, în trecutul unuia dintre cele mai cunoscute site-uri de întâlniri, mamba.ru. Accesați web.archive.org și introduceți o adresă cunoscută pentru mulți:

apăsați Enter, vedem asta:

Resursa este în limbaj burghez, dar totul este intuitiv. Săgeata 1 arată de câte ori a fost stocat site-ul în cache pe parcursul vieții sale, iar sub numărul 2 am indicat data apariției acestui site de întâlniri. Informațiile despre site și modificările emergente sunt prezentate sub forma unui calendar. Fereastra este interactivă și puteți „plimba” pe îndelete prin paginile vechi ale site-ului făcând clic pe coloane pentru ani sau zile specifice. Continuați pe cont propriu Nu vă concentrați doar pe resursa specificată, încercați pe altele.

Aceste informații vor fi utile, mai degrabă, celor care caută autori și participanți ai resurselor specifice din rețea. Dacă ești interesat de informații despre o persoană despre care știi deja ceva, acesta este locul potrivit pentru tine.

Acum informații despre persoană .

Totul depinde de motivele pentru care vrei să-l găsești. Poate că tocmai ți s-a prezentat o persoană, o cunoști personal și vrei să afli mai multe despre el. Atunci nu vei găsi rețele sociale și resurse guvernamentale mai bune (amenzi, brevete câștigate, hotărâri judecătorești). Cu toate acestea, pentru a nu pierde timpul și pentru a nu introduce doar numele și prenumele în bara de căutare, vom folosi Google și Yandex.

Permiteți-mi să vă reamintesc că dintre motoarele de căutare, cea mai extinsă bază de date este Google. Și operatorii Google ne pot ajuta. Mai întâi, deschideți în browser motor de căutare Google și introduceți numele victimei, dar în acest format:

intext: Ivan Sidorov

operator în text te va forța să cauți o combinație Ivan Sidorov pe toate site-urile unde apare sau a apărut această expresie. Cele mai clasate site-uri vor merge de sus în jos în rezultatele căutării. Dar…

Frumusețea operatorilor Google este că, cu cât știm mai multe despre o persoană, cu atât mai mult putem restrânge zona de căutare a persoanei respective. Adică, cu operatori putem continua căutarea, filtrănd sau, dimpotrivă, incluzând parametrii de căutare. De exemplu, după comandă intext: Ivan Sidorov Puteți adăuga comanda „-” (îndepărtați). De exemplu, Ivan Sidorov al nostru, după o verificare superficială, cu siguranță nu este Dmitrievich. Aceasta înseamnă că, fără a părăsi pagina cu rezultatele căutării, vom adăuga operatorul „-” cu o solicitare de a ignora Dmitrievich:

Toate rezultatele cu o persoană inutilă vor dispărea. Pe măsură ce cei mai pasionați participanți cu numele sunt eliminați, comunitățile online pot fi excluse complet prin minus (fără spațiu) „caracteristicile” lor. Vă rugăm să rețineți, din nou, că Google va îndeplini mai multe solicitări cu o verificare captcha, așa că vă sfătuiesc să pregătiți imediat o listă de excepții.

Dacă vă amintiți numele site-ului unde ați întâlnit persoana care vă interesează, puteți restrânge căutarea la un anumit site. Adică, dacă sunteți sigur că informațiile despre o persoană sunt stocate cu exactitate pe site-ul Odnoklassniki.ru, cereți Google să caute numai acolo. Acest lucru se face simplu: prin operator site:. De exemplu, introduceți comanda în câmpul de căutare site:ok.ru Ivan Sidorov și vedeți informații despre persoană numai pe site-ul selectat:

Va urma.

Acum aud din ce în ce mai des: „Sunt doar idioți care lucrează în Departamentul K!” Da... nu ne vor face niciodată închisoare! Ei prind doar băieți năuciți care au furat parola de internet de la vecinul lor șchiop!” Toate acestea vorbesc despre o atitudine foarte disprețuitoare față de sistemul de aplicare a legii rus în general, și față de departamentul „K” în special. Este atât de rău. La urma urmei, legea și justiția în societate ar trebui

a fi respectat.

Relativ recent, navigând pe internet, am dat peste un forum cu un top foarte interesant: „Log-urile nu sunt dovezi, nu trebuie să le ștergi” (am schimbat numele în mod intenționat ca să nu jignesc pe nimeni... cine știe, va înțelege). Sincer să fiu, m-a speriat! După ce am citit topul, mi-am dat seama că a fost scrisă de un băiat de vreo 15 ani, care habar nu are cum lucrează anchetatorii. De fapt, nici nu știe ce probe sunt în instanță. Principalele argumente cu care acest nou hacker și-a apărat teoria au fost următoarele cuvinte: „Proveții înșiși pot falsifica jurnalele. Sau, ca ultimă soluție, anchetatorii pot face acest lucru.” Dar orice (bine... orice, nu oricare, dar multe) probe poate fi falsificată! El a mai spus că fișierele jurnal primite de la furnizor nu au nicio valoare probatorie în viitor, deoarece, în conformitate cu Legea Federației Ruse „Cu privire la comunicații”, furnizorul nu are dreptul de a furniza nimănui informații despre intimitate cetăţeni fără o hotărâre judecătorească. Ghidându-se de aceste considerații, este ușor să se tragă concluzia eronată că în prezent este practic imposibil să se dovedească vreo infracțiune în domeniul informației informatice. Și, drept urmare, unii vizitatori ai acestui gen de forumuri, care nu au suficientă pregătire juridică, comit adesea ei înșiși infracțiuni, după care sunt aduși la răspundere penală fără dificultăți deosebite. Foarte demn de remarcat în această situație este afirmația unui alt participant la acest forum că rezultatele unei examinări a oricăror computere (inclusiv a celor confiscate de la persoane suspecte) efectuată de un expert nu au valoare probatorie, deoarece pentru a efectua astfel de examinări expertul trebuie să folosească metode certificate de Ministerul Justiției și să servească într-o instituție specializată de expertiză. De altfel, în momentul de față nu există astfel de specialiști în personalul instituțiilor de expertiză ale Ministerului Justiției. Iată, în termeni generali, teoria conturată în forumul menționat mai sus. Acum să încercăm să ne dăm seama cum stau lucrurile cu adevărat!

Să ne imaginăm o situație: au fost comise un jaf și o crimă. Rudele victimei au luat legătura cu poliția. Anchetatorul s-a deplasat la locul crimei. După examinare, a scos un cuțit însângerat din cadavru, cu urme ale degetelor ucigașului. Desigur, toate acestea au avut loc cu prezența martorilor și cu respectarea tuturor normelor procesuale. Cu ajutorul amprentelor, criminalul a fost identificat și reținut. Totuși, în apărarea sa, acesta precizează că amprentele sale de pe cuțit au fost falsificate de anchetator sau rude ale bărbatului ucis, iar obiectele furate din apartament i-au fost plantate de polițiști. Adică este nevinovat și are nevoie de eliberare imediată. Orice investigator își poate aminti mulți „clienți” care au spus povești străine. De fapt, aceasta este o modalitate sigură de a obține pedeapsa maximă. Anchetatorul și instanța evaluează probele colectate în cauză pe baza articolelor 87 și 88 din Codul de procedură penală al Federației Ruse (denumit în continuare Codul de procedură penală al Federației Ruse). Pentru a rezuma situația de mai sus, vreau să întreb: „Acest cuțit va fi o dovadă?” Va fi corect! Deci de ce nu vor exista fisiere jurnal???!!! La urma urmei, acestea sunt aceleași urme (dovezi) ca acest cuțit.

Aceasta a fost o justificare foarte simplă, de zi cu zi, pentru valoarea probatorie a fișierelor jurnal. Să încercăm să urcăm un nivel. Priviți această situație din perspectiva acelor persoane care investighează infracțiuni în domeniul informației informatice.

Deci, sunteți cu toții bine conștienți de Ch. 28 din Codul penal al Federației Ruse - „Infracțiuni în domeniul informațiilor informatice”. Majoritatea cauzelor penale împotriva fratelui nostru sunt acum deschise tocmai în temeiul articolelor acestui capitol (articolele 272-274).

După cum arată practica, în cursul soluționării și cercetării infracțiunilor din domeniul informației informatice, anchetatorul construiește un lanț de probe: date de la controlul locului faptei - cercetare - efectuarea de anchete - identificarea și reținerea infractorului. În prima etapă, în conformitate cu articolele 164, 176 și 177 din Codul de procedură penală al Federației Ruse, se efectuează o inspecție a locului incidentului, adică a PC-ului care a fost atacat. În timpul acestei inspecții, anchetatorul confiscă și atașează cazului diverse fișiere jurnal, inclusiv cele din firewall-uri, jurnalele sistemului de operare și al programelor de aplicație etc. Aceste protocoale pot fi numite în mod condiționat și foarte general fișiere jurnal. Apoi, după ce le analizează, specialistul stabilește tactica pentru investigații ulterioare. În funcție de circumstanțele specifice ale cazului, datele sunt obținute prin confiscarea sau chiar căutarea fișierelor jurnal la ISP sau companii de găzduire, companii care furnizează servicii de comunicații, precum și în unele alte locuri. Din aceste fișiere, se stabilește cel puțin locația (și uneori informații de identificare, cum ar fi detaliile pașaportului sau fotografia) suspectului. Ele sunt ulterior folosite ca probe în instanță.

Este evident că în cursul cercetării unui dosar penal care implică o infracțiune în domeniul informației informatice, este puțin probabil ca anchetatorul să accepte să recunoască fișierele jurnal pe care le-a ridicat personal ca probe inadmisibile. Singura cale de ieșire pentru un atacator care a fost urmărit penal este să depună o petiție corespunzătoare direct în instanță. În acest caz, examinarea petiției va fi efectuată în conformitate cu cerințele paragrafului 5 al articolului 234 din Codul de procedură penală al Federației Ruse: „Dacă o parte a depus o cerere de excludere a probelor, judecătorul va aflați de la cealaltă parte dacă are obiecții la această petiție. Dacă nu există obiecții, judecătorul admite cererea și emite o hotărâre de programare a ședinței de judecată, cu excepția cazului în care există alte temeiuri pentru organizarea unei ședințe preliminare.” De asemenea, merită remarcat faptul că confiscarea probelor se efectuează în conformitate cu articolul 235 din Codul de procedură penală al Federației Ruse.

La inspectarea locului faptei și la confiscarea dosarelor de jurnal, singura inovație față de soluționarea infracțiunilor obișnuite este necesitatea asigurării prezenței în timpul controlului a unor martori suficient de competenți care să înțeleagă sensul acțiunilor anchetatorului (și, eventual, a specialistului). invitat de el) pentru a sechestra fișierele jurnal. În rest, inspectarea locului faptei este una dintre cele mai stereotipe și bine descrise acțiuni de investigație din literatura de specialitate. Prin urmare, dacă problema competenței martorilor este rezolvată, atunci orice alte încălcări procedurale sunt extrem de puțin probabile. Ca rezultat, de obicei nu este posibilă contestarea valorii probatorii a fișierelor jurnal preluate de pe computerul victimei.

Vorbind despre caracterul nerezonabil de a obține fișiere jurnal de la furnizori și companii de telecomunicații, este de remarcat faptul că aceste acțiuni sunt efectuate în conformitate cu Legile Federației Ruse „Cu privire la poliție” și „Cu privire la activitățile operaționale de investigare”. Într-adevăr, Legea Federației Ruse „Cu privire la comunicații” conține dispoziții privind secretul comunicațiilor.

Astfel, articolul 31 din această lege prevede: „Informațiile despre trimiterile poștale și mesajele transmise prin rețelele de comunicații electrice, precum și aceste trimiteri și mesaje în sine, pot fi emise numai expeditorilor și destinatarilor sau reprezentanților legali ai acestora. Interceptarea convorbirilor telefonice, vizualizarea mesajelor de telecomunicații, întârziere, inspecție și confiscare trimiteri poştaleși corespondența documentară, obținerea de informații despre acestea, precum și alte restricții privind secretul comunicărilor sunt permise numai pe baza unei hotărâri judecătorești.” În cele mai multe cazuri, companiilor furnizori li se solicită să furnizeze date direct legate de victimă însuși (cum ar fi detaliile conexiunilor sub datele de conectare ale acestuia, apelurile către grupul său de modemuri etc.). Anchetatorul primește aceste date de la firma furnizor cu acordul personal scris(!) al victimei însăși, adică din punctul de vedere al Legii „Cu privire la comunicații”, el acționează de fapt ca reprezentant legal al acestuia. Prin urmare, datele obținute nu pot fi în niciun fel considerate probe inadmisibile și pot fi folosite în instanță și în cursul cercetării prealabile. În alte cazuri, datele de la companiile de telecomunicații pot fi obținute în baza unei hotărâri judecătorești. Deoarece, după cum sa discutat mai sus, fișierele jurnal obținute anterior au încă valoare probatorie, nu există obstacole în calea unei hotărâri judecătorești pozitive. De asemenea, trebuie avut în vedere faptul că astfel de hotărâri sunt luate numai de judecător, fără participarea părților. Drept urmare, după cum arată practica, instanțele satisfac cererile primite de la agențiile de aplicare a legii în 95% din cazuri. Restul de 5% apare în cazuri de neglijență evidentă în pregătirea documentelor și greșeli grave ale angajaților operaționali individuali. Datele obținute prin hotărâre judecătorească, desigur, sunt folosite și în instanță și în cadrul cercetării prealabile. Astfel, al doilea argument al apărătorului nostru al drepturilor hackerilor cade...

Dar identitatea atacatorului a fost stabilită, echipamentul folosit de el a fost confiscat și trimis spre examinare. În această etapă, avocații inculpatului, urmărind publicul, ridică întrebarea: cine poate acționa ca expert? Din păcate, nici aici nu este nimic de discutat. Răspunsul la această întrebare a fost deja dat de Codul de procedură penală al Federației Ruse.

Articolul 57 din Codul de procedură penală, care definește statutul unui expert, prevede:

1. Expert - persoana cu cunostinte speciale si desemnata in modul stabilit de prezentul Cod pentru productie criminalisticași dând o concluzie.

2. Convocarea unui expert, numirea și efectuarea expertizei medico-legale se efectuează în modul stabilit de articolele 195 - 207, 269, 282 și 283 din prezentul cod.

3. Expertul are dreptul:

1) ia cunoștință cu materialele cauzei penale aferente obiectului expertizei medico-legale;

2) să solicite furnizarea de materiale suplimentare necesare emiterii unui aviz sau implicarea altor experți în examinarea criminalistică;

3) participa, cu acordul anchetatorului, anchetatorului, procurorului si instantei de judecata, la actiunile procesuale si pune intrebari referitoare la subiectul expertizei medico-legale;

4) emite un aviz în competența sa, inclusiv asupra aspectelor care, deși nu au fost ridicate în decizia de numire a expertizei medico-legale, au legătură cu subiectul; cercetare de specialitate;

5) depune plângeri împotriva acțiunilor (inacțiunii) și deciziilor anchetatorului, anchetatorului, procurorului și instanței care îi limitează drepturile;

6) refuză să dea o opinie asupra problemelor care depășesc sfera cunoștințelor speciale, precum și în cazurile în care materialele care i-au fost prezentate sunt insuficiente pentru a-și da o opinie.

4. Expertul nu are dreptul:

1) fără știrea anchetatorului și a instanței de judecată, negociază cu participanții la procesul penal asupra problemelor legate de efectuarea unei expertize medico-legale;

2) colectează în mod independent materiale pentru cercetarea de specialitate;

3) să efectueze cercetări fără permisiunea solicitantului, investigatorului sau instanței care ar putea duce la distrugerea completă sau parțială a obiectelor sau la modificarea acestora aspect sau proprietăți de bază;

4) dați o concluzie cu bună știință falsă;

5) dezvăluie datele cercetării prealabile care i-au fost cunoscute în legătură cu participarea sa la o cauză penală în calitate de expert, dacă a fost avertizat în prealabil despre aceasta în modul stabilit de art. 161 din prezentul cod.

5. Pentru a da o concluzie cu bună știință falsă, expertul răspunde în conformitate cu articolul 307 din Codul penal. Federația Rusă.

6. Pentru divulgarea datelor investigației preliminare, expertul este responsabil în conformitate cu articolul 310 din Codul penal al Federației Ruse.

Desigur, în instanță, învinuitul sau avocatul său poate depune o cerere de descalificare a unui expert pe motiv de incompetență sau poate cere invitația propriului său expert. Cu toate acestea, până acum autorul nu are cunoștință de un singur caz în care astfel de petiții au fost admise de instanță. Cert este că anchetatorii încredințează examinarea unor specialiști destul de competenți, care își transferă și unul altuia unele metodologie generală producerea unor astfel de studii (dezvoltate de Comitetul de investigație al Ministerului Afacerilor Interne al Federației Ruse și oarecum modernizate de Întreprinderea de cercetare și producție „Informzashita”), care oferă valoarea probatorie a rezultatului examinării.

Asta este, practic, tot!

Să rezumam, fișierul jurnal este una dintre cele mai puternice dovezi care ar putea fi inventate vreodată! În esență, acesta este tot ceea ce are anchetatorul în etapa inițială a investigației. Și dacă nu îi oferi un astfel de cadou, nu te va găsi niciodată. Nu degeaba revista „Aker” a avertizat de mai multe ori: „SĂ LĂMĂM LOGIILE, domnilor!”

Fie ca forța să fie cu tine!

Legendele despre angajații companiilor furnizori care monitorizează traficul clienților din plictiseală sau profit sunt ușor de găsit pe internet. Dar este? Să ne dăm seama ce știe cu adevărat furnizorul despre tine.

Cât de mare te urmărește

Furnizorii din Federația Rusă sunt obligați să analizeze traficul utilizatorilor pentru conformitatea cu legislația rusă. În special, clauza 1.1 legea federală din 07.07.2003 N 126-FZ (modificată la 05.12.2017) „Cu privire la comunicații” precizează:

Operatorii de telecomunicații sunt obligați să furnizeze autorizații agentii guvernamentale efectuarea de activități operaționale de investigație sau asigurarea securității Federației Ruse, informații despre utilizatorii serviciilor de comunicații și despre serviciile de comunicații furnizate acestora, precum și alte informații necesare îndeplinirii sarcinilor atribuite acestor organisme, în cazurile stabilite de legile federale.

Furnizorul însuși, desigur, nu stochează traficul. Cu toate acestea, o prelucrează și o clasifică. Rezultatele sunt înregistrate în fișiere jurnal.

Analiza informațiilor de bază se realizează în mod automat. De obicei, traficul utilizatorului selectat este reflectat pe serverele SORM (instrumente pentru măsuri operaționale de investigație), care sunt controlate de Ministerul Afacerilor Interne, FSB etc., iar analiza se realizează acolo.

O parte integrantă sisteme moderne SORM-2 este un buffer ciclic de stocare a datelor. Ar trebui să stocheze traficul care trece prin furnizor în ultimele 12 ore. SORM-3 a fost implementat din 2014. Principala sa diferență este stocarea suplimentară, care ar trebui să conțină o arhivă de trei ani a tuturor facturilor și a tuturor jurnalelor de conectare.

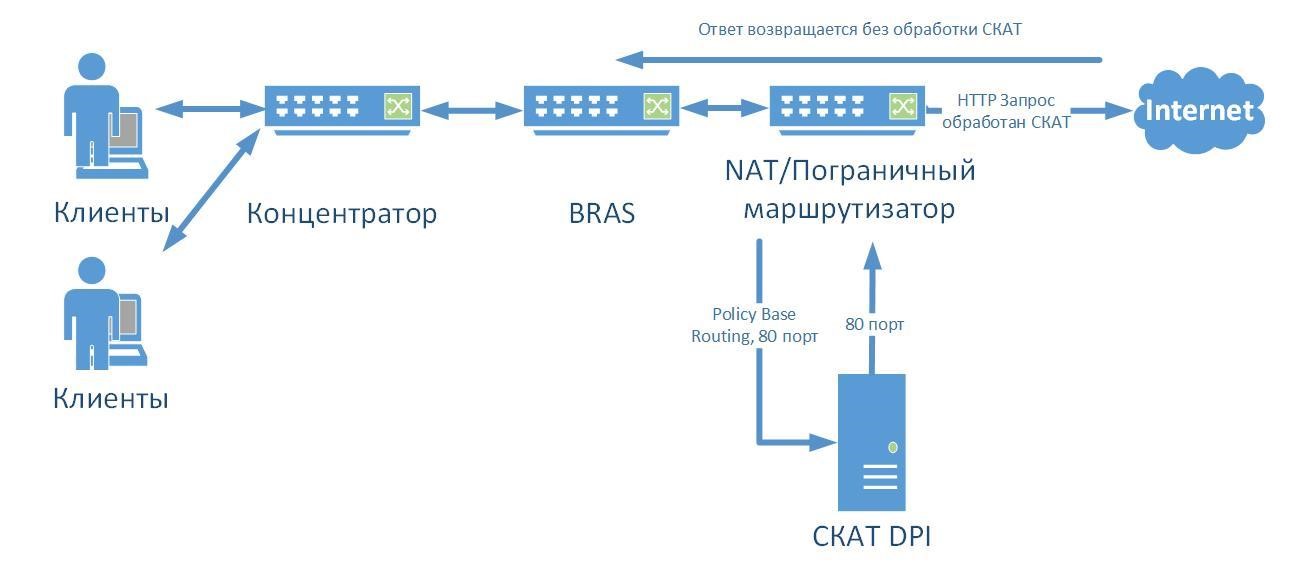

Cum să citiți traficul folosind DPI

Exemplu de diagramă de la VAS Expert

Exemplu de diagramă de la VAS Expert

DPI (Deep Packet Inspection) poate fi utilizat ca parte a SORM sau separat. Acestea sunt sisteme (de obicei sisteme hardware și software - hardware cu software special) care funcționează la toate, cu excepția primelor niveluri (fizice, de biți) ale modelului de rețea OSI.

În cel mai simplu caz, furnizorii folosesc DPI pentru a controla accesul la resurse (în special, la paginile site-urilor din lista „neagră” a Roskomnadzor, conform Legii federale nr. 139 privind modificările aduse legii „Cu privire la protecția copiilor împotriva informațiilor dăunătoare pentru sănătatea și dezvoltarea lor” sau torenți) . Dar, în general, soluția poate fi folosită și pentru a vă citi traficul.

Oponenții DPI spun că dreptul la confidențialitate este consacrat în Constituție, iar tehnologia încalcă neutralitatea rețelei. Dar acest lucru nu ne împiedică să folosim tehnologia în practică.

DPI analizează cu ușurință conținutul care este transferat prin protocoale HTTP și FTP necriptate.

Unele sisteme folosesc și euristice - semne indirecte care ajută la identificarea unui serviciu. Acestea sunt, de exemplu, caracteristicile temporale și numerice ale traficului, precum și secvențe speciale de octeți.

Este mai dificil cu HTTPS. Cu toate acestea, în stratul TLS, începând cu versiunea 1.1, care este adesea folosită astăzi pentru criptarea în HTTPS, numele de domeniu al site-ului este transmis în text clar. În acest fel, furnizorul va putea afla ce domeniu ați vizitat. Dar nu va ști ce au făcut acolo fără cheia privată.

În orice caz, furnizorii nu verifică pe toată lumea

Este prea scump. Dar, teoretic, pot monitoriza traficul cuiva la cerere.

Ceea ce a notat sistemul (sau tovarășul maior) este de obicei examinat manual. Dar cel mai adesea furnizorul (mai ales dacă este un furnizor mic) nu are niciun SORM. Totul este căutat și găsit de către angajații obișnuiți într-o bază de date cu jurnale.

Cum sunt urmărite torrentele

Clientul torrent și trackerul fac schimb de date de obicei prin protocolul HTTP. Acesta este un protocol deschis, ceea ce înseamnă, vezi mai sus: vizualizarea traficului utilizatorului folosind un atac MITM, analiză, decriptare, blocare folosind DPI. Furnizorul poate examina o mulțime de date: când a început sau s-a încheiat descărcarea, când a început distribuția, cât trafic a fost distribuit.

Siders sunt mai greu de găsit. Cel mai adesea, în astfel de cazuri, specialiștii înșiși devin egali. Cunoscând adresa IP a seederului, peer-ul poate trimite o notificare furnizorului cu numele distribuției, adresa acesteia, ora de începere a distribuției, adresa IP a seederului etc.

În Rusia, este sigur deocamdată - toate legile limitează capacitățile de administrare a trackerelor și a altor distribuitori de conținut piratat, dar nu utilizatorii obișnuiți. Cu toate acestea, în unele țări europene, folosirea torenților este plină de amenzi grele. Deci, dacă călătoriți în străinătate, nu vă lăsați prinși.

Ce se întâmplă când vizitați site-ul

Furnizorul vede adresa URL pe care ați deschis-o dacă analizează conținutul pachetelor pe care le primiți. Acest lucru se poate face, de exemplu, folosind un atac MITM (atac „man-in-the-middle”).

Din conținutul pachetelor puteți obține istoricul căutărilor, analiza istoricul solicitărilor, chiar citiți corespondența și autentificarea cu parole. Dacă, desigur, site-ul folosește o conexiune HTTP necriptată pentru autorizare. Din fericire, acest lucru devine din ce în ce mai puțin frecvent.

Dacă site-ul funcționează cu HTTPS, atunci furnizorul vede doar adresa IP a serverului și numele domeniului, precum și timpul de conectare la acesta și volumul de trafic. Restul datelor sunt criptate, iar fără o cheie privată este imposibil să le decriptezi.

Ce zici de adresa MAC

Furnizorul vă vede adresa MAC în orice caz. Mai exact, adresa MAC a dispozitivului care se conectează la rețeaua sa (și acesta poate să nu fie un computer, ci un router, de exemplu). Faptul este că autorizarea cu mulți furnizori se realizează folosind un login, o parolă și o adresă MAC.

Dar adresele MAC de pe multe routere pot fi schimbate manual. Și pe computere, adresa MAC a adaptorului de rețea este setată manual. Deci, dacă faceți acest lucru înainte de prima autorizare (sau o modificați mai târziu și cereți să reatribuiți contul la o nouă adresă MAC), furnizorul nu va vedea adevărata adresă MAC.

Ce se întâmplă dacă aveți VPN activat

Dacă utilizați un VPN, furnizorul vede că traficul criptat (cu un coeficient de entropie mare) este trimis la o anumită adresă IP. În plus, el poate afla că adresele IP din această gamă sunt vândute pentru servicii VPN.

Furnizorul nu poate urmări automat unde ajunge traficul de la serviciul VPN. Dar dacă comparați traficul abonatului cu traficul oricărui server folosind marcaje temporale, puteți efectua o urmărire suplimentară. Este nevoie doar de soluții tehnice mai complexe și mai costisitoare. Din plictiseală, nimeni nu va dezvolta cu siguranță și nu va folosi așa ceva.

Se întâmplă că brusc VPN-ul „cade” - acest lucru se poate întâmpla în orice moment și în orice moment. sistem de operare. După ce VPN-ul nu mai funcționează, traficul începe automat să circule deschis, iar furnizorul îl poate analiza.

Este important ca, chiar dacă analiza traficului arată că prea multe pachete ajung în mod constant la o adresă IP care ar putea aparține VPN-ului, nu vei sparge nimic. Nu este interzisă utilizarea unui VPN în Rusia; este interzisă furnizarea unor astfel de servicii pentru a ocoli site-urile de pe „lista neagră” Roskomnadzor.

Ce se întâmplă când activați Tor

Când vă conectați prin Tor, furnizorul vede și traficul criptat. Și nu va putea descifra ceea ce faci pe internet în acest moment.

Spre deosebire de un VPN, unde traficul este de obicei direcționat către același server pe o perioadă lungă de timp, Tor schimbă automat adresele IP. În consecință, furnizorul poate determina că probabil ați folosit Tor pe baza traficului criptat și a modificărilor frecvente ale adresei și apoi reflecta acest lucru în jurnale. Dar conform legii, nici pentru asta nu ți se va întâmpla nimic.

În același timp, cineva vă poate folosi adresa IP în rețeaua Tor numai dacă ați configurat Exit Node în setări.

Dar modul incognito?

Acest mod nu vă va ajuta să vă ascundeți traficul de la ISP. Este necesar să pretinzi că nu ai folosit browserul.